I en tid med højhastighedsnetværk og cloud-native infrastruktur er effektiv netværkstrafikovervågning i realtid blevet en hjørnesten i pålidelig IT-drift. Efterhånden som netværk skaleres til at understøtte links på 10 Gbps+, containeriserede applikationer og distribuerede arkitekturer, er traditionelle trafikovervågningsmetoder - såsom fuld pakkeregistrering - ikke længere mulige på grund af deres høje ressourceforbrug. Det er her, sFlow (sampled Flow) kommer i spil: en let, standardiseret netværkstelemetriprotokol designet til at give omfattende indsigt i netværkstrafik uden at lamme netværksenheder. I denne blog vil vi besvare de mest kritiske spørgsmål om sFlow, fra dens grundlæggende definition til dens praktiske drift i Network Packet Brokers (NPB'er).

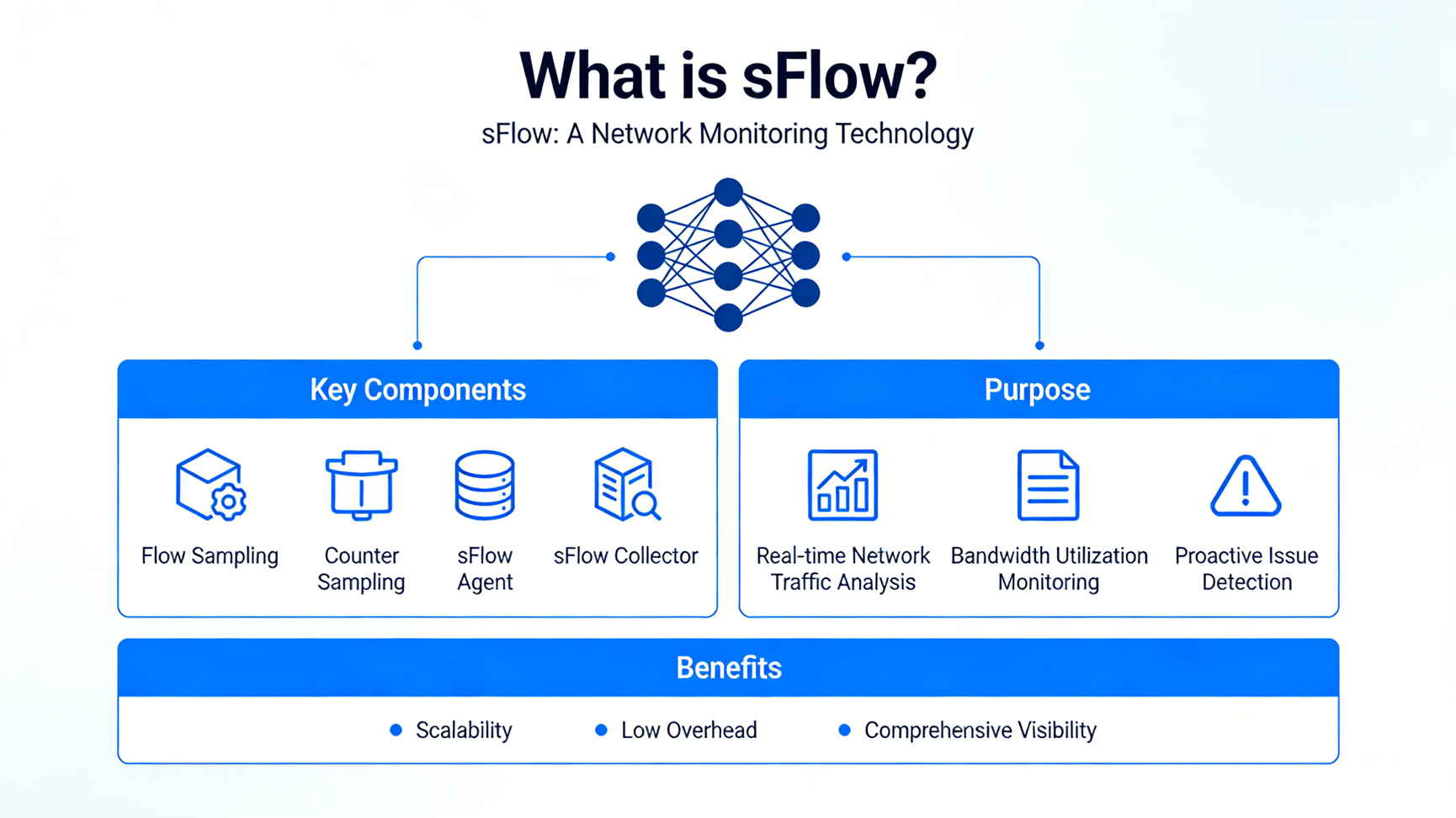

1. Hvad er sFlow?

sFlow er en åben, industristandardiseret protokol til overvågning af netværkstrafik, udviklet af Inmon Corporation, defineret i RFC 3176. I modsætning til hvad navnet antyder, har sFlow ingen iboende "flow-tracking"-logik – det er en samplingbaseret telemetriteknologi, der indsamler og eksporterer netværkstrafikstatistik til en central indsamler til analyse. I modsætning til stateful-protokoller som NetFlow gemmer sFlow ikke flow-poster på netværksenheder; i stedet registrerer den små, repræsentative stikprøver af trafik og enhedstællere og videresender derefter straks disse data til en indsamler til behandling.

I sin kerne er sFlow designet til skalerbarhed og lavt ressourceforbrug. Det er integreret i netværksenheder (switche, routere, firewalls) som en sFlow Agent, der muliggør realtidsovervågning af højhastighedsforbindelser (op til 10 Gbps og derover) uden at forringe enhedens ydeevne eller netværksgennemstrømning. Dens standardisering sikrer kompatibilitet på tværs af leverandører, hvilket gør det til et universelt valg til heterogene netværksmiljøer.

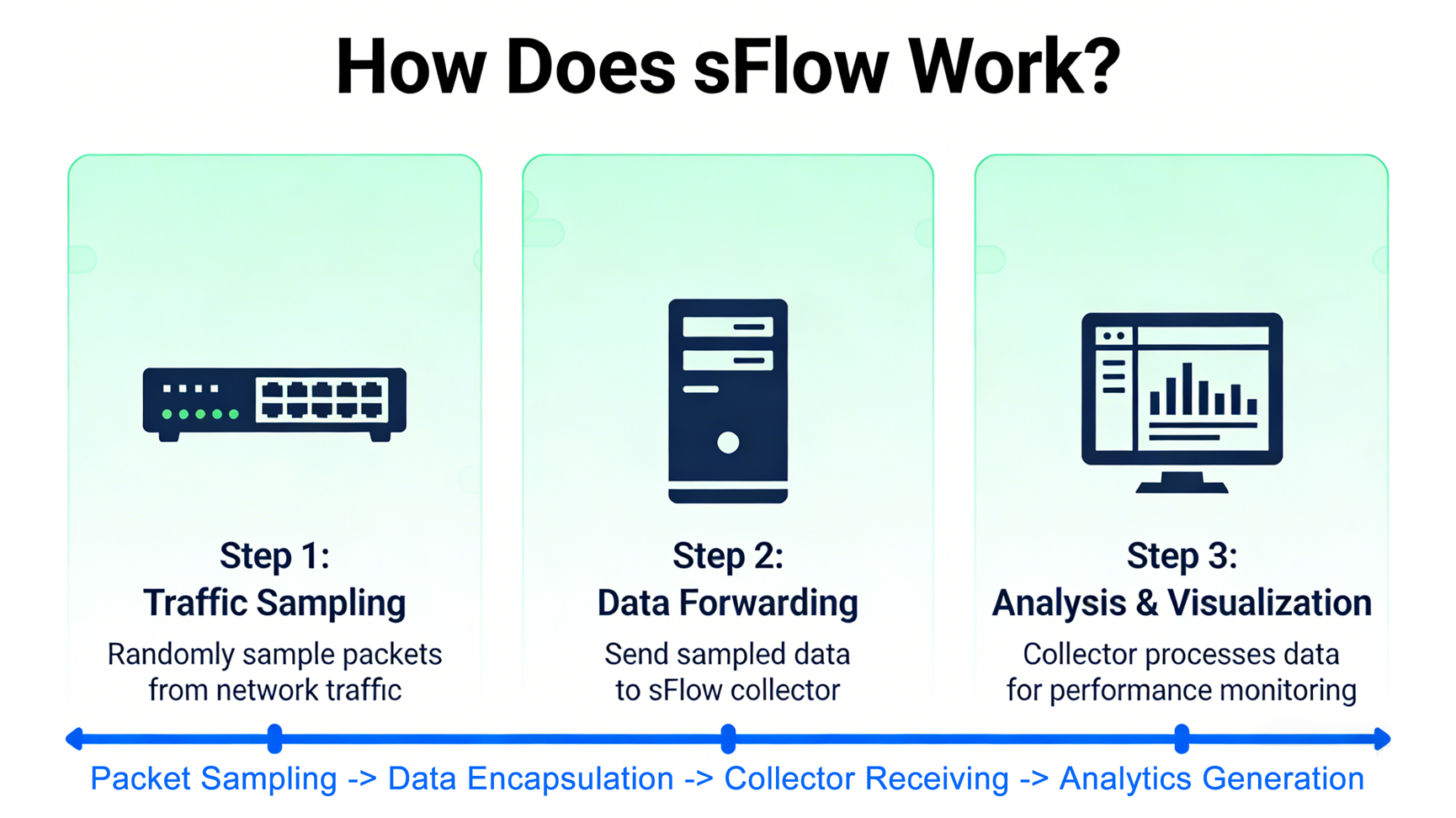

2. Hvordan fungerer sFlow?

sFlow fungerer på en simpel arkitektur med to komponenter: sFlow Agent (indlejret i netværksenheder) og sFlow Collector (en centraliseret server til dataaggregering og -analyse). Arbejdsgangen drejer sig om to centrale samplingsmekanismer – pakkesampling og tællersampling – samt dataeksport, som beskrevet nedenfor:

2.1 Kernekomponenter

- sFlow Agent: Et letvægts softwaremodul indbygget i netværksenheder (f.eks. Cisco-switche, Huawei-routere). Det er ansvarligt for at indsamle trafikprøver og tællerdata, indkapsle disse data i sFlow-datagrammer og sende dem til indsamleren via UDP (standardport 6343).

- sFlow Collector: Et centraliseret system (fysisk eller virtuelt), der modtager, analyserer, lagrer og analyserer sFlow-datagrammer. I modsætning til NetFlow-samlere skal sFlow-samlere håndtere rå pakkeoverskrifter (typisk 60-140 bytes pr. sample) og analysere dem for at udtrække meningsfuld indsigt – denne fleksibilitet muliggør understøttelse af ikke-standardpakker som MPLS, VXLAN og GRE.

2.2 Vigtige prøveudtagningsmekanismer

sFlow bruger to komplementære prøvetagningsmetoder til at balancere synlighed og ressourceeffektivitet:

1- Pakkeudtagning: Agenten udtager tilfældige stikprøver af indgående/udgående pakker på overvågede grænseflader. For eksempel betyder en samplingshastighed på 1:2048, at agenten opfanger 1 ud af hver 2048 pakker (standardsamplingshastigheden for de fleste enheder). I stedet for at opfange hele pakker indsamler den kun de første par bytes af pakkeheaderen (typisk 60-140 bytes), som indeholder kritiske oplysninger (kilde-/destinations-IP, port, protokol), samtidig med at overhead minimeres. Samplinghastigheden kan konfigureres og bør justeres baseret på netværkstrafikmængden – højere hastigheder (flere stikprøver) forbedrer nøjagtigheden, men øger ressourceforbruget, mens lavere hastigheder reducerer overhead, men kan overse sjældne trafikmønstre.

2- Tællerdata: Ud over pakkeprøver indsamler agenten periodisk tællerdata fra netværksgrænseflader (f.eks. bytes sendt/modtaget, pakkefald, fejlrater) med faste intervaller (standard: 10 sekunder). Disse data giver kontekst om enhedens og linkets tilstand og supplerer pakkeprøverne for at give et komplet billede af netværkets ydeevne.

2.3 Dataeksport og -analyse

Når agenten er indsamlet, indkapsler den pakkeprøver og tællerdata i sFlow-datagrammer (UDP-pakker) og sender dem til indsamleren. Indsamleren analyserer disse datagrammer, aggregerer dataene og genererer visualiseringer, rapporter eller advarsler. For eksempel kan den identificere de mest udbredte data, registrere unormale trafikmønstre (f.eks. DDoS-angreb) eller spore båndbreddeudnyttelse over tid. Samplinghastigheden er inkluderet i hvert datagram, hvilket giver indsamleren mulighed for at ekstrapolere dataene for at estimere den samlede trafikmængde (f.eks. antyder 1 prøve ud af 2048 ~2048 gange den observerede trafik).

3. Hvad er sFlows kerneværdi?

sFlows værdi stammer fra dens unikke kombination af skalerbarhed, lav overhead og standardisering – der adresserer de vigtigste smertepunkter ved moderne netværksovervågning. Dens kerneværdier er:

3.1 Lave ressourceomkostninger

I modsætning til fuld pakkeoptagelse (som kræver lagring og behandling af hver pakke) eller stateful-protokoller som NetFlow (som vedligeholder flowtabeller på enheder), bruger sFlow sampling og undgår lokal datalagring. Dette minimerer CPU-, hukommelses- og båndbreddeforbrug på netværksenheder, hvilket gør det ideelt til højhastighedsforbindelser og ressourcebegrænsede miljøer (f.eks. små til mellemstore virksomhedsnetværk). Det kræver ingen yderligere hardware- eller hukommelsesopgraderinger for de fleste enheder, hvilket reducerer implementeringsomkostningerne.

3.2 Høj skalerbarhed

sFlow er designet til at skalere med moderne netværk. En enkelt indsamler kan overvåge titusindvis af grænseflader på tværs af hundredvis af enheder og understøtte links på op til 100 Gbps og derover. Dens samplingsmekanisme sikrer, at selv når trafikmængden stiger, forbliver agentens ressourceforbrug håndterbart – afgørende for datacentre og carrier-grade netværk med massive trafikbelastninger.

3.3 Omfattende netværkssynlighed

Ved at kombinere pakkesampling (for trafikindhold) og tællersampling (for enheds-/linktilstand) giver sFlow end-to-end-indsigt i netværkstrafik. Det understøtter trafik fra lag 2 til lag 7, hvilket muliggør overvågning af applikationer (f.eks. web, P2P, DNS), protokoller (f.eks. TCP, UDP, MPLS) og brugeradfærd. Denne indsigt hjælper IT-teams med at opdage flaskehalse, fejlfinde problemer og optimere netværksydelsen proaktivt.

3.4 Leverandørneutral standardisering

Som en åben standard (RFC 3176) understøttes sFlow af alle større netværksleverandører (Cisco, Huawei, Juniper, Arista) og integreres med populære overvågningsværktøjer (f.eks. PRTG, SolarWinds, sFlow-RT). Dette eliminerer leverandørbinding og giver organisationer mulighed for at bruge sFlow på tværs af heterogene netværksmiljøer (f.eks. blandede Cisco- og Huawei-enheder).

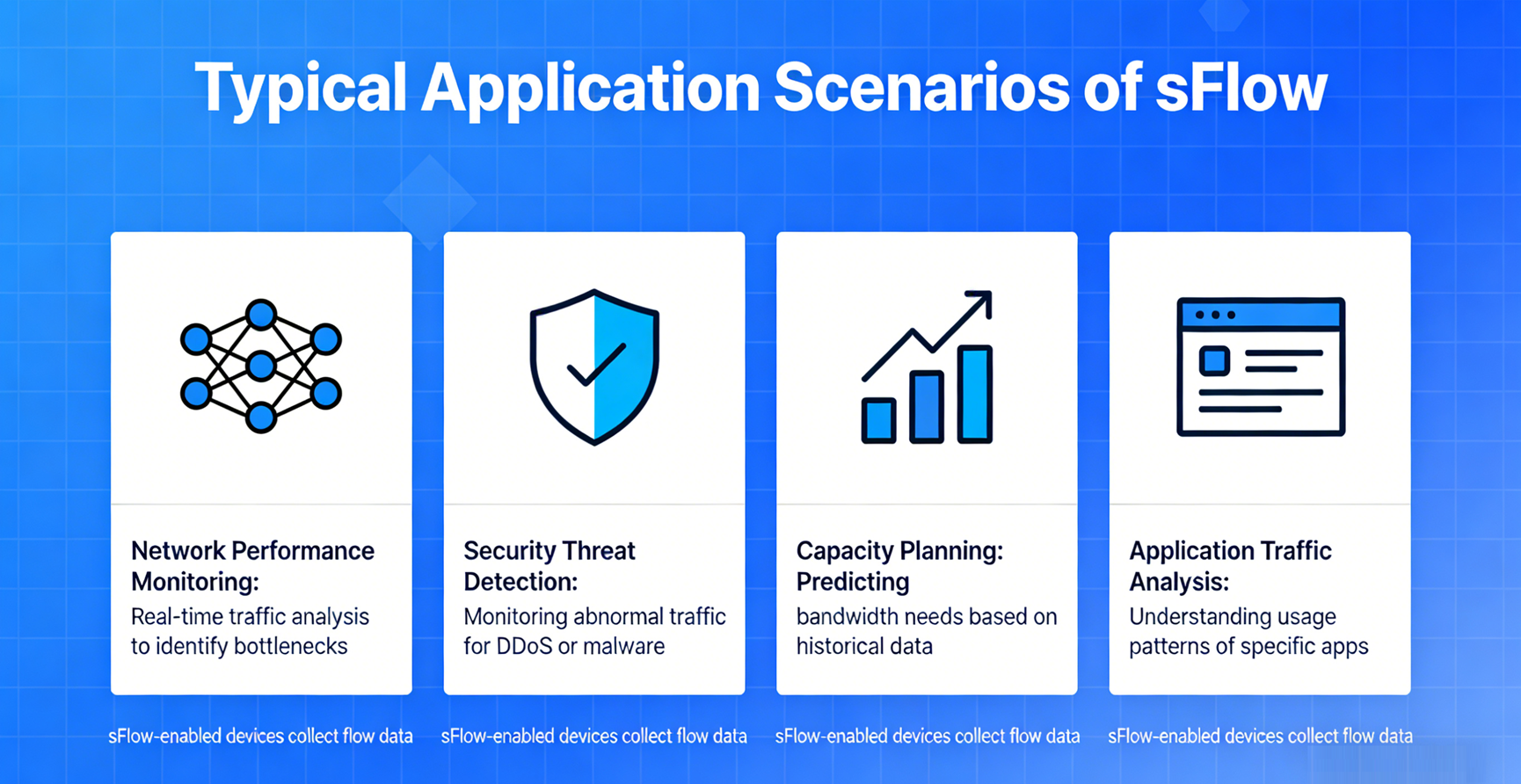

4. Typiske anvendelsesscenarier for sFlow

sFlows alsidighed gør den velegnet til en bred vifte af netværksmiljøer, fra små virksomheder til store datacentre. Dens mest almindelige anvendelsesscenarier omfatter:

4.1 Overvågning af datacenternetværk

Datacentre er afhængige af højhastighedsforbindelser (10 Gbps+) og understøtter tusindvis af virtuelle maskiner (VM'er) og containeriserede applikationer. sFlow giver realtidsindsigt i netværkstrafikken mellem leafs og spines, hvilket hjælper IT-teams med at registrere "elefantstrømme" (store, langvarige strømme, der forårsager overbelastning), optimere båndbreddeallokering og fejlfinde kommunikationsproblemer mellem VM'er/containere. Det bruges ofte sammen med SDN (Software-Defined Networking) for at muliggøre dynamisk trafikteknik.

4.2 Administration af Enterprise Campus-netværk

Virksomhedscampusser kræver omkostningseffektiv, skalerbar overvågning for at spore medarbejdertrafik, håndhæve båndbreddepolitikker og opdage uregelmæssigheder (f.eks. uautoriserede enheder, P2P-fildeling). sFlows lave overhead gør det ideelt til campus-switche og -routere, hvilket gør det muligt for IT-teams at identificere båndbreddeslugere, optimere applikationers ydeevne (f.eks. Microsoft 365, Zoom) og sikre pålidelig forbindelse for slutbrugere.

4.3 Operation af netværk på carrier-grade-niveau

Teleoperatører bruger sFlow til at overvåge backbone- og adgangsnetværk og spore trafikvolumen, latenstid og fejlrater på tværs af tusindvis af grænseflader. Det hjælper operatører med at optimere peering-relationer, opdage DDoS-angreb tidligt og fakturere kunder baseret på båndbreddeforbrug (forbrugsregnskab).

4.4 Overvågning af netværkssikkerhed

sFlow er et værdifuldt værktøj for sikkerhedsteams, da det kan registrere unormale trafikmønstre forbundet med DDoS-angreb, portscanninger eller malware. Ved at analysere pakkeprøver kan indsamlere identificere usædvanlige kilde/destinations-IP-par, uventet protokolbrug eller pludselige stigninger i trafikken – hvilket udløser advarsler til yderligere undersøgelse. Dets understøttelse af rå pakkeheadere gør det særligt effektivt til at registrere ikke-standardiserede angrebsvektorer (f.eks. krypteret DDoS-trafik).

4.5 Kapacitetsplanlægning og trendanalyse

Ved at indsamle historiske trafikdata gør sFlow IT-teams i stand til at identificere tendenser (f.eks. sæsonbestemte båndbreddestigninger, stigende applikationsforbrug) og planlægge netværksopgraderinger proaktivt. Hvis sFlow-data f.eks. viser, at båndbreddeforbruget stiger med 20 % årligt, kan teams budgettere til yderligere links eller enhedsopgraderinger, før der opstår overbelastning.

5. Begrænsninger af sFlow

Selvom sFlow er et kraftfuldt overvågningsværktøj, har det iboende begrænsninger, som organisationer skal overveje, når de implementerer det:

5.1 Afvejning af stikprøvenøjagtighed

sFlows største begrænsning er dens afhængighed af sampling. Lave samplingrater (f.eks. 1:10000) kan overse sjældne, men kritiske trafikmønstre (f.eks. kortvarige angrebsstrømme), mens høje samplingrater øger ressourceomkostningerne. Derudover introducerer sampling statistisk varians - estimater af den samlede trafikmængde er muligvis ikke 100 % nøjagtige, hvilket kan være problematisk for use cases, der kræver præcis trafiktælling (f.eks. fakturering for missionskritiske tjenester).

5.2 Ingen fuld flow-kontekst

I modsætning til NetFlow (som indsamler komplette flow-poster, inklusive start-/sluttidspunkter og samlede bytes/pakker pr. flow), indsamler sFlow kun individuelle pakkeprøver. Dette gør det vanskeligt at spore hele livscyklussen for et flow (f.eks. at identificere, hvornår et flow startede, hvor længe det varede, eller dets samlede båndbreddeforbrug).

5.3 Begrænset understøttelse af visse grænseflader/tilstande

Mange netværksenheder understøtter kun sFlow på fysiske grænseflader – virtuelle grænseflader (f.eks. VLAN-undergrænseflader, portkanaler) eller staktilstande understøttes muligvis ikke. For eksempel understøtter Cisco-switche ikke sFlow, når de startes i staktilstand, hvilket begrænser brugen af dem i stablede switch-implementeringer.

5.4 Afhængighed af agentimplementering

sFlows effektivitet afhænger af kvaliteten af Agent-implementeringen på netværksenheder. Nogle low-end-enheder eller ældre hardware kan have dårligt optimerede Agents, der enten bruger for mange ressourcer eller leverer unøjagtige samples. For eksempel har nogle routere langsomme Control Plane-CPU'er, der forhindrer indstilling af optimale samplinghastigheder, hvilket reducerer detektionsnøjagtigheden for angreb som DDoS.

5.5 Begrænset krypteret trafikindsigt

sFlow registrerer kun pakkeoverskrifter – krypteret trafik (f.eks. TLS 1.3) skjuler nyttelastdata, hvilket gør det umuligt at identificere den faktiske applikation eller indholdet af flowet. Selvom sFlow stadig kan spore grundlæggende metrikker (f.eks. kilde/destination, pakkestørrelse), kan det ikke give dybdegående indsigt i krypteret trafikadfærd (f.eks. ondsindede nyttelast skjult i HTTPS-trafik).

5.6 Kollektorkompleksitet

I modsætning til NetFlow (som leverer præ-parsede flow-poster), kræver sFlow, at indsamlere parser rå pakkeheadere. Dette øger kompleksiteten af collector-implementering og -administration, da teams skal sikre, at indsamleren kan håndtere forskellige pakketyper og protokoller (f.eks. MPLS, VXLAN).

6. Hvordan fungerer sFlow iNetværkspakkemægler (NPB)?

En Network Packet Broker (NPB) er en specialiseret enhed, der aggregerer, filtrerer og distribuerer netværkstrafik til overvågningsværktøjer (f.eks. sFlow-samlere, IDS/IPS, komplette pakkeopsamlingssystemer). NPB'er fungerer som "trafikknudepunkter", der sikrer, at overvågningsværktøjer kun modtager den relevante trafik, de har brug for – hvilket forbedrer effektiviteten og reducerer overbelastning af værktøjer. Når de integreres med sFlow, forbedrer NPB'er sFlows muligheder ved at adressere dens begrænsninger og udvide dens synlighed.

6.1 NPB's rolle i sFlow-implementeringer

I traditionelle sFlow-installationer kører hver netværksenhed (switch, router) en sFlow Agent, der sender prøver direkte til collectoren. Dette kan føre til collector-overbelastning i store netværk (f.eks. tusindvis af enheder, der sender UDP-datagrammer samtidigt) og gør det vanskeligt at filtrere irrelevant trafik. NPB'er løser dette ved at fungere som en centraliseret sFlow Agent eller trafikaggregator som følger:

6.2 Vigtige integrationstilstande

1- Centraliseret sFlow-sampling: NPB'en aggregerer trafik fra flere netværksenheder (via SPAN/RSPAN-porte eller TAP'er) og kører derefter en sFlow-agent for at sample denne aggregerede trafik. I stedet for at hver enhed sender prøver til opsamleren, sender NPB'en en enkelt strøm af prøver – hvilket reducerer belastningen på opsamleren og forenkler administrationen. Denne tilstand er ideel til store netværk, da den centraliserer sampling og sikrer ensartede samplingshastigheder på tværs af netværket.

2- Trafikfiltrering og optimering: NPB'er kan filtrere trafik før sampling, hvilket sikrer, at kun relevant trafik (f.eks. trafik fra kritiske undernet, specifikke applikationer) samples af sFlow-agenten. Dette reducerer antallet af samples, der sendes til indsamleren, hvilket forbedrer effektiviteten og reducerer lagerkravene. For eksempel kan en NPB filtrere intern administrationstrafik (f.eks. SSH, SNMP), der ikke kræver overvågning, og fokusere sFlow på bruger- og applikationstrafik.

3- Prøveaggregering og korrelation: NPB'er kan aggregere sFlow-prøver fra flere enheder og derefter korrelere disse data (f.eks. ved at forbinde trafik fra en kilde-IP til flere destinationer), før de sendes til indsamleren. Dette giver indsamleren et mere komplet overblik over netværksstrømme og adresserer sFlows begrænsning med ikke at spore fulde flowkontekster. Nogle avancerede NPB'er understøtter også dynamisk justering af samplingshastigheder baseret på trafikvolumen (f.eks. ved at øge samplingshastighederne under trafikspidser for at forbedre nøjagtigheden).

4- Redundans og høj tilgængelighed: NPB'er kan levere redundante stier til sFlow-prøver, hvilket sikrer, at der ikke går data tabt, hvis en samler fejler. De kan også load-balancere prøver på tværs af flere samlere, hvilket forhindrer, at en enkelt samler bliver en flaskehals.

6.3 Praktiske fordele ved NPB + sFlow-integration

Integration af sFlow med en NPB giver flere vigtige fordele:

- Skalerbarhed: NPB'er håndterer trafikkaggregering og sampling, hvilket gør det muligt for sFlow-opsamleren at skalere til at understøtte tusindvis af enheder uden overbelastning.

- Nøjagtighed: Dynamisk justering af samplingshastighed og trafikfiltrering forbedrer nøjagtigheden af sFlow-data, hvilket reducerer risikoen for at overse kritiske trafikmønstre.

- Effektivitet: Centraliseret sampling og filtrering reducerer antallet af prøver, der sendes til opsamleren, hvilket sænker båndbredde og lagerforbrug.

- Forenklet administration: NPB'er centraliserer sFlow-konfiguration og -overvågning, hvilket eliminerer behovet for at konfigurere agenter på alle netværksenheder.

Konklusion

sFlow er en let, skalerbar og standardiseret netværksovervågningsprotokol, der adresserer de unikke udfordringer ved moderne højhastighedsnetværk. Ved at bruge sampling til at indsamle trafik- og tælledata giver den omfattende synlighed uden at forringe enhedens ydeevne – hvilket gør den ideel til datacentre, virksomheder og teleudbydere. Selvom den har begrænsninger (f.eks. samplingsnøjagtighed, begrænset flowkontekst), kan disse afhjælpes ved at integrere sFlow med en Network Packet Broker, som centraliserer sampling, filtrerer trafik og forbedrer skalerbarheden.

Uanset om du overvåger et lille campusnetværk eller et stort carrier-backbone, tilbyder sFlow en omkostningseffektiv, leverandørneutral løsning, der giver brugbar indsigt i netværkets ydeevne. Når den kombineres med en NPB, bliver den endnu mere kraftfuld – den gør det muligt for organisationer at skalere deres overvågningsinfrastruktur og opretholde synlighed, efterhånden som deres netværk vokser.

Opslagstidspunkt: 05. feb. 2026