Drevet af digital transformation er virksomhedsnetværk ikke længere blot "et par kabler, der forbinder computere". Med udbredelsen af IoT-enheder, migreringen af tjenester til skyen og den stigende anvendelse af fjernarbejde er netværkstrafikken eksploderet, ligesom trafikken på en motorvej. Denne stigning i trafik giver dog også udfordringer: sikkerhedsværktøjer kan ikke indsamle kritiske data, overvågningssystemer er overvældet af redundant information, og trusler skjult i krypteret trafik går uopdaget hen. Det er her, den "usynlige butler", kaldet en Network Packet Broker (NPB), kommer til nytte. Den fungerer som en intelligent bro mellem netværkstrafik og overvågningsværktøjer og håndterer den kaotiske trafikstrøm på tværs af hele netværket, samtidig med at den præcist forsyner overvågningsværktøjerne med de data, de har brug for, hvilket hjælper virksomheder med at løse de "usynlige, utilgængelige" netværksudfordringer. I dag vil vi give en omfattende forståelse af denne kernerolle i netværksdrift og -vedligeholdelse.

1. Hvorfor leder virksomheder efter NPB'er nu? — "Synlighedsbehovet" for komplekse netværk

Overvej dette: Når dit netværk kører hundredvis af IoT-enheder, hundredvis af cloud-servere og medarbejdere, der tilgår det eksternt fra hele verden, hvordan kan du så sikre, at der ikke sniger sig ind ondsindet trafik? Hvordan kan du afgøre, hvilke links der er overbelastede og forsinker forretningsdriften?

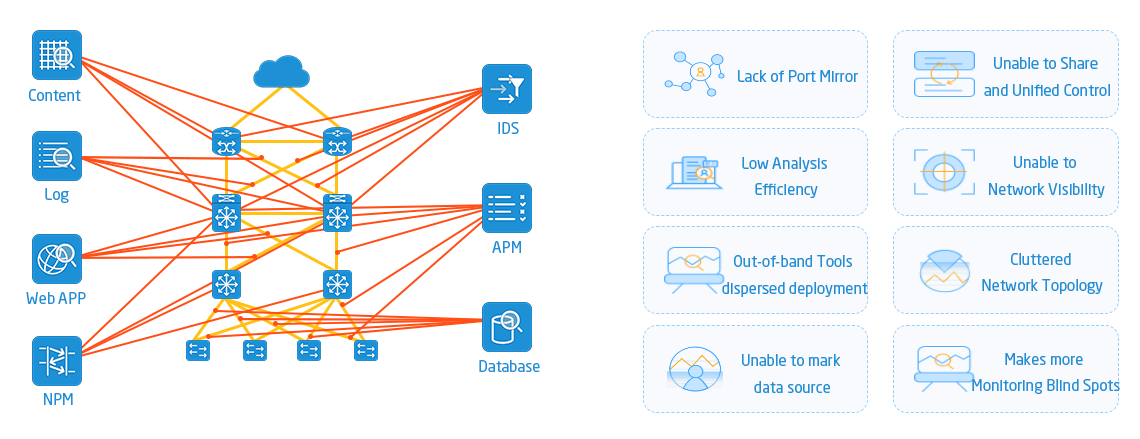

Traditionelle overvågningsmetoder har længe været utilstrækkelige: Enten kan overvågningsværktøjer kun fokusere på specifikke trafiksegmenter og dermed overse vigtige noder; eller også sender de al trafik videre til værktøjet på én gang, hvilket gør det ude af stand til at fordøje informationen og forsinker analyseeffektiviteten. Desuden er traditionelle værktøjer, da over 70 % af trafikken nu er krypteret, fuldstændig ude af stand til at gennemskue indholdet.

Fremkomsten af NPB'er adresserer smertepunktet med "mangel på netværkssynlighed". De befinder sig mellem trafikindgangspunkter og overvågningsværktøjer, hvor de aggregerer spredt trafik, filtrerer redundante data fra og i sidste ende distribuerer præcis trafik til IDS (Intrusion Detection Systems), SIEM'er (Security Information Management Platforms), performanceanalyseværktøjer og mere. Dette sikrer, at overvågningsværktøjer hverken udsultes eller overmættes. NPB'er kan også dekryptere og kryptere trafik, beskytte følsomme data og give virksomheder et klart overblik over deres netværksstatus.

Man kan sige, at så længe en virksomhed har behov for netværkssikkerhed, ydeevneoptimering eller compliance, er NPB blevet en uundgåelig kernekomponent.

Hvad er NPB? — En simpel analyse fra arkitektur til kernefunktioner

Mange mennesker mener, at udtrykket "pakkebroker" indebærer en høj teknisk adgangsbarriere. En mere tilgængelig analogi er dog at bruge et "sorteringscenter for ekspreslevering": netværkstrafik er "eksprespakker", NPB'en er "sorteringscentret", og overvågningsværktøjet er "modtagelsespunktet". NPB'ens opgave er at aggregere spredte pakker (aggregering), fjerne ugyldige pakker (filtrering) og sortere dem efter adresse (distribution). Den kan også udpakke og inspicere særlige pakker (dekryptering) og fjerne private oplysninger (massage) – hele processen er effektiv og præcis.

1. Lad os først se på "skelettet" af NPB: tre centrale arkitektoniske moduler

NPB-arbejdsgangen er udelukkende afhængig af samarbejdet mellem disse tre moduler; ingen af dem må mangle:

○TrafikadgangsmodulDet svarer til "express delivery port" og bruges specifikt til at modtage netværkstrafik fra switch mirror port (SPAN) eller splitter (TAP). Uanset om det er trafik fra et fysisk link eller et virtuelt netværk, kan det indsamles på en samlet måde.

○BehandlingsmotorDette er "kernehjernen i sorteringscentret" og er ansvarlig for den mest kritiske "behandling" - såsom at sammenflette multi-link trafik (aggregering), filtrere trafik fra en bestemt type IP (filtrering), kopiere den samme trafik og sende den til forskellige værktøjer (kopiering), dekryptere SSL/TLS-krypteret trafik (dekryptering) osv. Alle "fine operationer" udføres her.

○DistributionsmodulDet er som en "kurér", der præcist fordeler den behandlede trafik til de tilsvarende overvågningsværktøjer og også kan udføre load balancing - for eksempel, hvis et performanceanalyseværktøj er for travlt, vil en del af trafikken blive fordelt til backupværktøjet for at undgå overbelastning af et enkelt værktøj.

2. NPB's "Hard Core Capabilities": 12 kernefunktioner løser 90% af netværksproblemer

NPB har mange funktioner, men lad os fokusere på de mest almindeligt anvendte af virksomheder. Hver enkelt svarer til et praktisk smertepunkt:

○Trafikreplikering / Aggregering + FiltreringHvis en virksomhed for eksempel har 10 netværkslinks, fletter NPB'en først trafikken fra de 10 links, filtrerer derefter "dublikerede datapakker" og "irrelevant trafik" (f.eks. trafik fra medarbejdere, der ser videoer) fra og sender kun forretningsrelateret trafik til overvågningsværktøjet - hvilket direkte forbedrer effektiviteten med 300 %.

○SSL/TLS-dekrypteringNu om dage er mange ondsindede angreb skjult i HTTPS-krypteret trafik. NPB kan sikkert dekryptere denne trafik, hvilket giver værktøjer som IDS og IPS mulighed for at "se igennem" det krypterede indhold og opfange skjulte trusler såsom phishing-links og ondsindet kode.

○Datamaskering / DesensibiliseringHvis trafikken indeholder følsomme oplysninger såsom kreditkortnumre og CPR-numre, vil NPB automatisk "slette" disse oplysninger, før de sendes til overvågningsværktøjet. Dette vil ikke påvirke værktøjets analyse, men vil også overholde PCI-DSS (betalingsoverholdelse) og HIPAA (sundhedsoverholdelse) krav for at forhindre datalækage.

○Load Balancing + FailoverHvis en virksomhed har tre SIEM-værktøjer, vil NPB'en fordele trafikken jævnt mellem dem for at forhindre, at ét værktøj bliver overbelastet. Hvis ét værktøj fejler, vil NPB'en straks skifte trafik til backupværktøjet for at sikre uafbrudt overvågning. Dette er især vigtigt for brancher som finans og sundhedsvæsen, hvor nedetid er uacceptabel.

○TunnelafslutningVXLAN, GRE og andre "tunnelprotokoller" bruges nu almindeligt i cloud-netværk. Traditionelle værktøjer kan ikke forstå disse protokoller. NPB kan "adskille" disse tunneler og udtrække den faktiske trafik indeni, hvilket giver gamle værktøjer mulighed for at behandle trafik i cloud-miljøer.

Kombinationen af disse funktioner gør det muligt for NPB ikke blot at "gennemskue" krypteret trafik, men også at "beskytte" følsomme data og "tilpasse" sig forskellige komplekse netværksmiljøer - derfor kan det blive en kernekomponent.

III. Hvor anvendes NPB? — Fem nøglescenarier, der imødekommer reelle virksomhedsbehov

NPB er ikke et universalværktøj; i stedet tilpasser det sig fleksibelt til forskellige scenarier. Uanset om det er et datacenter, et 5G-netværk eller et cloud-miljø, finder det præcise anvendelser. Lad os se på et par typiske tilfælde for at illustrere dette:

1. Datacenter: Nøglen til overvågning af øst-vest-trafik

Traditionelle datacentre fokuserer udelukkende på nord-syd-trafik (trafik fra servere til omverdenen). I virtualiserede datacentre er 80 % af trafikken dog øst-vest (trafik mellem virtuelle maskiner), hvilket traditionelle værktøjer simpelthen ikke kan opfange. Det er her, at NPB'er kommer til nytte:

For eksempel bruger en stor internetvirksomhed VMware til at bygge et virtualiseret datacenter. NPB'en er direkte integreret med vSphere (VMwares administrationsplatform) for præcist at registrere øst-vest-trafik mellem virtuelle maskiner og distribuere den til IDS og performanceværktøjer. Dette eliminerer ikke kun "overvågning af blinde vinkler", men øger også værktøjernes effektivitet med 40 % gennem trafikfiltrering, hvilket direkte halverer datacentrets gennemsnitlige reparationstid (MTTR).

Derudover kan NPB overvåge serverbelastningen og sikre, at betalingsdata overholder PCI-DSS, hvilket bliver et "essentielt drifts- og vedligeholdelseskrav" for datacentre.

2. SDN/NFV-miljø: Fleksible roller, der tilpasser sig softwaredefinerede netværk

Mange virksomheder bruger nu SDN (Software Defined Networking) eller NFV (Network Function Virtualization). Netværk er ikke længere fast hardware, men snarere fleksible softwaretjenester. Dette kræver, at NPB'er bliver mere fleksible:

For eksempel bruger et universitet SDN til at implementere "Bring Your Own Device (BYOD)", så studerende og lærere kan oprette forbindelse til campusnetværket ved hjælp af deres telefoner og computere. NPB er integreret med en SDN-controller (såsom OpenDaylight) for at sikre trafikisolering mellem undervisnings- og kontorområder, samtidig med at trafikken fra hvert område fordeles præcist til overvågningsværktøjer. Denne tilgang påvirker ikke studerendes og læreres brug og muliggør rettidig detektion af unormale forbindelser, såsom adgang fra ondsindede IP-adresser uden for campus.

Det samme gælder for NFV-miljøer. NPB kan overvåge trafikken fra virtuelle firewalls (vFW'er) og virtuelle load balancers (vLB'er) for at sikre stabil ydeevne af disse "softwareenheder", hvilket er meget mere fleksibelt end traditionel hardwareovervågning.

3. 5G-netværk: Håndtering af opdelt trafik og kantnoder

Kernefunktionerne i 5G er "høj hastighed, lav latenstid og store forbindelser", men dette bringer også nye udfordringer med sig for overvågning: For eksempel kan 5G's "network slicing"-teknologi opdele det samme fysiske netværk i flere logiske netværk (for eksempel en slice med lav latenstid til autonom kørsel og en slice med store forbindelser til IoT), og trafikken i hver slice skal overvåges uafhængigt.

En operatør brugte NPB til at løse dette problem: de implementerede uafhængig NPB-overvågning for hver 5G-slice, som ikke kun kan se latenstid og gennemløbshastighed for hver slice i realtid, men også opfange unormal trafik (såsom uautoriseret adgang mellem slices) rettidigt, hvilket sikrer de lave latenstidskrav for nøglevirksomheder, såsom autonom kørsel.

Derudover er 5G edge computing-noder spredt over hele landet, og NPB kan også tilbyde en "letvægtsversion", der implementeres ved edge-noder for at overvåge distribueret trafik og undgå forsinkelser forårsaget af dataoverførsel frem og tilbage.

4. Cloud-miljø/hybrid IT: Nedbrydning af barriererne for offentlig og privat cloud-overvågning

De fleste virksomheder bruger nu en hybrid cloud-arkitektur – nogle operationer ligger på Alibaba Cloud eller Tencent Cloud (offentlige clouds), nogle på deres egne private clouds, og nogle på lokale servere. I dette scenarie er trafikken spredt på tværs af flere miljøer, hvilket gør overvågningen let afbrudt.

China Minsheng Bank bruger NPB til at løse dette smertepunkt: deres virksomhed bruger Kubernetes til containerbaseret implementering. NPB kan direkte opfange trafik mellem containere (Pods) og korrelere trafik mellem cloud-servere og private clouds for at danne "end-to-end overvågning" - uanset om virksomheden er i den offentlige cloud eller private cloud, så længe der er et ydeevneproblem, kan drifts- og vedligeholdelsesteamet bruge NPB-trafikdata til hurtigt at finde ud af, om det er et problem med kald mellem containere eller overbelastning af cloud-links, hvilket forbedrer diagnosticeringseffektiviteten med 60%.

For offentlige cloud-løsninger med flere brugere kan NPB også sikre trafikisolering mellem forskellige virksomheder, forhindre datalækage og opfylde finanssektorens compliance-krav.

Konklusion: NPB er ikke en "mulighed", men et "must"

Efter at have gennemgået disse scenarier, vil du opdage, at NPB ikke længere er en nicheteknologi, men et standardværktøj for virksomheder til at håndtere komplekse netværk. Fra datacentre til 5G, fra private clouds til hybrid IT, kan NPB spille en rolle, hvor der er behov for netværkssynlighed.

Med den stigende udbredelse af AI og edge computing vil netværkstrafikken blive endnu mere kompleks, og NPB-funktioner vil blive yderligere opgraderet (for eksempel ved at bruge AI til automatisk at identificere unormal trafik og muliggøre en mere let tilpasning til edge nodes). For virksomheder vil tidlig forståelse og implementering af NPB'er hjælpe dem med at gribe netværksinitiativet og undgå omveje i deres digitale transformation.

Har du nogensinde oplevet udfordringer med netværksovervågning i din branche? Kan du f.eks. ikke se krypteret trafik, eller er hybrid cloud-overvågning afbrudt? Del gerne dine tanker i kommentarfeltet, og lad os udforske løsninger sammen.

Opslagstidspunkt: 23. september 2025